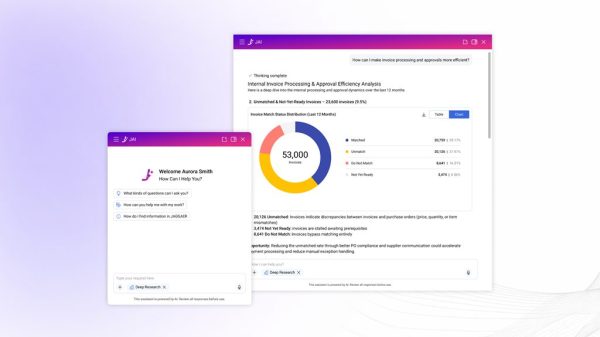

No ha habido que esperar muchos días para que el mundo se despierte con una de las grandes noticias tecnológicas del año. Y no precisamente para bien. Como explican con todo lujo de detalles nuestros compañeros de MuyComputer, esta semana se ha identificado un gravísimo fallo de seguridad que afecta a los procesadores Intel fabricados durante los últimos diez años.

El problema, del que podéis leer todos los detalles técnicos en MuySeguridad, permite que cualquier atacante con los conocimientos técnicos necesarios, pueda acceder a nuestro equipo (y por lo tanto cometer todo tipo de «fechorías») sin que de momento haya una forma fácil de resolver el problema.

Y no la hay porque lo que ha ocurrido con Intel no es una vulnerabilidad normal (que pueda ser parcheada una actualización de software), sino que requiere una «intervención profunda». Tanto que las soluciones que se están barajando (algunas se han publicado ya) pasan por actualizaciones de los distintos sistemas operativos que tienen como objetivo separar los procesos del usuario de la memoria del kernel. El problema es que de momento estas actualizaciones se están traduciendo en mermas en el rendimiento de los equipos «actualizados» de hasta el 30%.

Ante esta crisis, Intel ha explicado que el problema no se encuentra en el diseño de sus procesadores, sino que también afecta a su competencia (AMD y ARM). Pero como explican en este otro artículo de MuySeguridad los problemas se siguen reportando especialmente en procesadores Intel, mientras que AMD y ARM insisten en su mayor seguridad y que en todo caso, sólo algunos modelos se han visto afectados.

¿Cómo afecta todo esto a mi empresa?

Como hemos visto hasta ahora, el problema es serio. Sin embargo, lo más sensato en estos momentos es mantener la calma. En primer lugar porque aunque es cierto que esa vulnerabilidad existe, también es verdad que explotarla no es precisamente un juego de niños. Únicamente un atacante con conocimientos realmente avanzados podría entrar en este espacio de memoria desprotegido y «construir algo» que pudiese controlar nuestro equipo.

Microsoft ya ha anunciado una actualización para sistemas Windows (Windows 10, Windows 8 y Windows 7) que en teoría parchea la vulnerabilidad. También se sabe que hay parches para el Kernel de Linux y únicamente Apple no se ha pronunciado al respecto (si bien se comenta que macOS 10.13.2 corrige buena parte del problema).

Pero la pregunta que seguramente te estás haciendo no tiene fácil respuesta: ¿si actualizo perderá potencia mi ordenador? ¿realmente debería actualizar en cuanto pueda o puedo esperar unos días/semanas más?

La respuesta a la primera pregunta (aunque Intel niegue este extremo) es un «Sí» casi unánime. Dependiendo del procesador y del equipo que tengas perderás más o menos potencia en tu máquina. ¿Debes actualizar? Dependerá de cada profesional o empresa: si tienes unos hábitos de navegación saludables (por ejemplo no utilizando WiFis públicas), si nunca abres enlaces sospechosos, si mantienes una buena política de backups probablemente te merezca la pena esperar unos días/semanas más hasta tener más información sobre el tema. En ese periodo de tiempo puede que se publiquen actualizaciones «más razonables» que resuelvan el problema sin devorar los recursos de tu máquina.

Ahora bien, en equipos críticos (como servidores empresariales) y expuestos de forma continua a posibles ataques (especialmente en empresas de cierto tamaño) lo más interesante sería actualizar en un entorno de pruebas, monitorizar durante unos días el comportamiento de la máquina y si no se registran problemas graves, repetir la operación en producción.

Así es como lo explica la propia Intel.

We have begun providing software and firmware updates to mitigate these exploits. End users and systems administrators should check with their operating system vendors and system manufacturers, and apply any updates as soon as they are available.

For malware to compromise security using these exploits, it must be running locally on a system. Intel strongly recommends following good security practices that protect against malware in general, as that will also help protect against possible exploitation.

The threat environment continues to evolve. Intel is committed to investing in the security and reliability of our products, and to working constructively with security researchers and others in the industry to help safeguard users’ sensitive information..

¿La solución definitiva? De momento no, pero seguiremos informando.