En la era digital actual, proteger los datos se ha convertido en un tema de vital importancia para usuarios y especialmente para empresas y otras organizaciones críticas. Vamos camino hacia una datocracia o dataísmo, una era en la que los datos se han convertido en algo tan valioso como el oro o el petróleo en el pasado, y son muy codiciados también por los ciberdelincuentes.

Por ello, es importante tomar medidas para asegurarlos, y afortunadamente existen varios métodos y sistemas de seguridad que permiten protegerlos. Muchas soluciones diversas, avanzadas y fáciles de implementar en la mayoría de casos, o entregados como un servicio SECaaS, previniendo todo tipo de problemas, desde ransomware, pasando por filtraciones de datos, hasta evitar pérdidas de los mismos.

Dónde reside el valor de los datos

Los datos tienen un valor para sus propietarios, ya sea intrínseco o aplicado, para también son muy codiciados para la ciberdelincuencia. Su protección se fundamenta en la preservación de sus propiedades:

- Integridad: se refiere a la precisión y consistencia a lo largo de su ciclo de vida, desde su creación hasta su eliminación, es decir, no se corrompe.

- Disponibilidad: es la garantía de que estarán accesibles cuando se necesiten, protegiéndolos mediante políticas de copia de seguridad, redundancia, etc.

- Confidencialidad: implica que la información solo es accesible para aquellos autorizados para acceder a ella, mediante políticas de seguridad, cifrado y control de acceso.

- Autenticidad: la verificación de que los datos provienen de la fuente que afirma ser. Esto se logra a través de mecanismos como la firma digital y la certificación.

- Trazabilidad: la capacidad para verificar el historial de un conjunto de datos, incluyendo su origen, manipulación y uso, ya sea mediante metadatos o por otros métodos.

Estos puntos pueden ser más o menos críticos, dependiendo del tipo de datos que se manejen en cada caso. Por ejemplo, los de un usuario doméstico pueden tener un valor para dicho usuario, ya sea sentimental por que sean fotos o vídeos familiares, porque sean documentos que ha creado él mismo, etc. Sin embargo, cuando se trata de información de empresas u organizaciones, son aún más importantes, ya que pueden contener información confidencial, propiedad intelectual, o datos de los clientes (es necesario cumplir con la LOPD).

Métodos de protección más importantes

Entre los métodos más comunes para proteger los datos, caben destacar:

- Autenticación: es el proceso de verificar la identidad de un usuario, dispositivo o sistema que accederá a los datos. Los métodos comunes de autenticación incluyen contraseñas seguras, tokens de hardware y biometría. La autenticación de dos factores, que requiere dos métodos de autenticación independientes, es una práctica recomendada para mejorar la seguridad.

- Cifrado: es una técnica que transforma los datos en un formato que sólo puede ser leído por aquellos que poseen una clave de descifrado específica. Es fundamental para proteger la confidencialidad, especialmente cuando se transmiten a través de redes inseguras (si no se está usando VPN). Para ello, hay que seleccionar algoritmos de cifrado robustos, de los que no se conozcan vulnerabilidades.

- Copias de Seguridad y Recuperación de Desastres: se deben hacer de forma regular, permitiendo su restauración en caso de pérdida por fallo de software o hardware, corrupción o infección por malware. La recuperación de desastres implica tener un plan en marcha para responder rápidamente a un incidente de seguridad para minimizar el tiempo de inactividad y la pérdida de datos. Dependiendo de lo críticos que sean los datos tratados, las copias de seguridad se deberán hacer con mayor o menor frecuencia, e incluso plantearse tener un sistema RAID.

Sistemas de protección

En cuanto a los sistemas que pueden ser pertinentes podemos citar:

- Firewalls o cortafuegos: ya sea implementado por software o por hardware, permite monitorizar y controlar el tráfico de red entrante y saliente basado en reglas de seguridad predeterminadas. Actúa como una barrera entre una red de confianza y una no confiable, como Internet.

- Sistemas de detección y prevención de intrusiones: los IDS son sistemas que monitorizan las redes para detectar actividades sospechosas o violaciones de políticas y generan informes para los administradores de sistemas. Los IPS, por otro lado, son sistemas activos que pueden bloquear o prevenir actividades sospechosas detectadas.

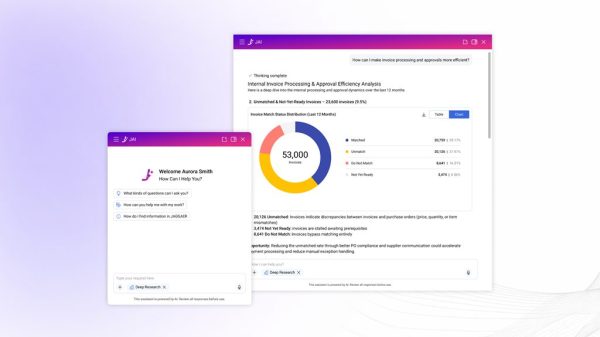

- Seguridad gestionada: Sistemas gestionados, como los servicios de Sophos, pueden prevenir multitud de problemas de seguridad en empresas de todos los tamaños. Estos protegen contra software malicioso, incluyendo phishing, ransomware, y spyware. Realizan escaneos regulares para detectar y eliminar estos códigos maliciosos que podrían alterar los datos en alguna de las propiedades vistas anteriormente.