Los cibercriminales han puesto de nuevo el ojo en los usuarios de Office 365. Un nuevo ataque de phishing que gira alrededor de una página web falsa de dicha suite de ofimática está circulando a lo largo y ancho de Internet con un objetivo claro, engañar al usuario para que instale una supuesta actualización para su navegador.

Tanto la página web como esa actualización son falsas, es decir, lo que en realidad estamos instalando en nuestro equipo es un malware, concretamente el troyano TrickBot, cuyo objetivo es hacerse con nuestras contraseñas y enviarlas a un servidor que los cibercriminales han configurado específicamente como receptor.

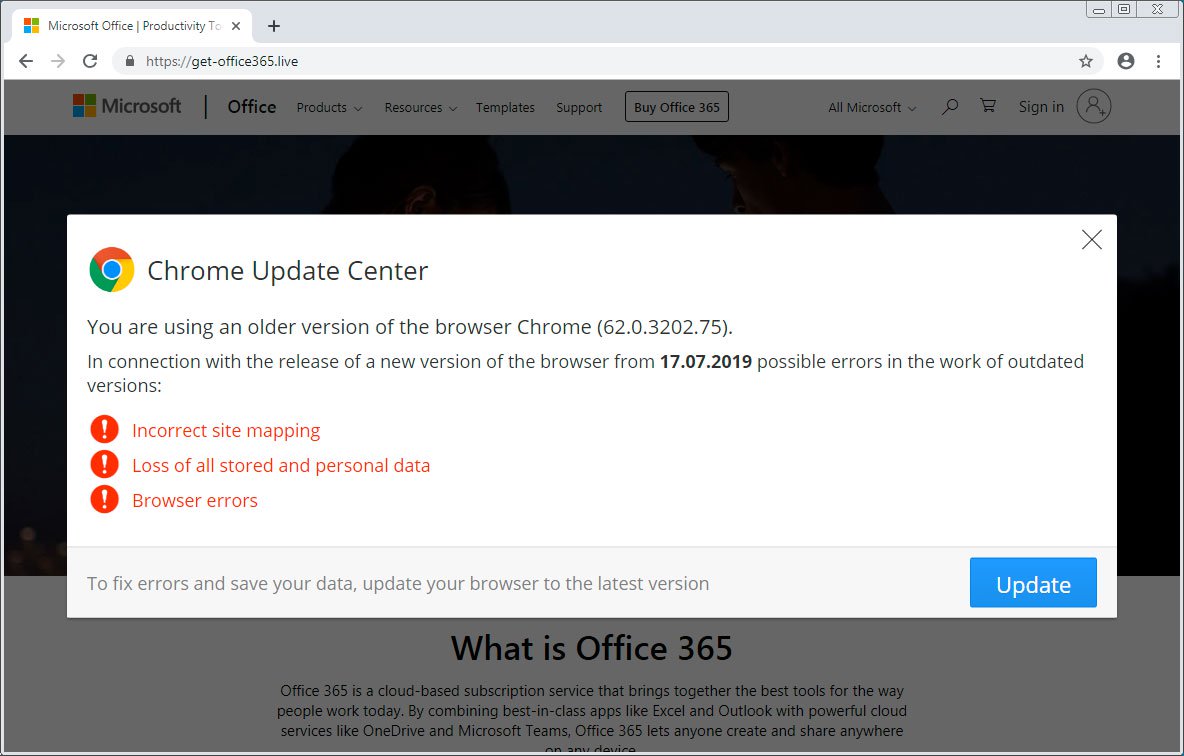

Los expertos de MalwareHunterTeam descubrieron esta amenaza de seguridad y pudieron confirmar que los cibercriminales han hecho un trabajo muy meticuloso, ya que esa falsa página de Office 365 tiene una apariencia muy real, hasta tal punto que incluye enlaces que llevan al usuario a secciones de la web oficial de Microsoft.

Todo esto contribuye a disfrazar de veracidad el engaño y no supone un problema para los cibercriminales, ya que a los pocos segundos de estar navegado por esa web aparece un aviso pidiendo la instalación de la actualización para el navegador a la que hemos hecho referencia. El argumento que utilizan es simple y claro, dice que estamos utilizando una versión antigua del navegador y que podemos tener errores graves que deriven, incluso, en la pérdida de nuestros datos.

Si el usuario cae y acepta la instalación de esa falsa actualización su equipo se verá afectado por el troyano TrickBot. Este malware busca específicamente las contraseñas almacenadas, el historial de navegación y los datos de autocompletar. También puede crear una lista de los programas instalados y los servicios de Windows que se ejecutan en un dispositivo.

Toda la información robada se transmite, como dijimos, a un servidor, y el malware intenta evitar la detección mediante su instalación en el svchost.exe de Windows. Esto hace que sea complicado hacer una detección manual del troyano, pero cualquier versión actualizada de Windows Defender debería poder identificarlo y eliminarlo sin problemas con un análisis.

Si os habéis visto afectados por esta amenaza recurrid a vuestro antivirus, y una vez que hayáis eliminado el malware haced un cambio total de las contraseñas que creáis que haya podido sustraer.