Una de las peores pesadillas para una empresa: ser víctimas de un ataque informático. Y más aún, cuando dicho ataque se ha producido por no haber tomado las medidas de seguridad adecuadas, o por un error humano que podría haberse evitado. Pero es tarde para lamentarse, el ataque se ha producido y tenemos que actuar. ¿Qué es lo que hacemos?

ESET en colaboración con su partner Frontech aconseja a los usuarios empresariales seguir los siguientes pasos para intentar minimizar los daños y poder estar preparados para futuras eventualidades:

1. Determinar el alcance de la infección

Lo más importante en un primer momento es reaccionar con rapidez. Si antes del ataque nuestra empresa había invertido en un sistema de gestión de contingencias, es fácil que podamos responder rápidamente a preguntas como ¿Qué sistemas han sido comprometidos? ¿De qué manera? ¿Se han filtrado datos sensibles? ¿Son datos corporativos o datos privados de empleados y clientes?

Si no tenemos este sistema, el escenario se complica, ya que sólo podremos especular con el alcance de la infección y los tiempos que nos ayudarán a determinar su alcance se alargarán.

2. Seguir prestando servicio

Si sospechamos que la fuga de datos ha afectado a nuestros empleados o clientes/usuarios finales, deberemos alertar a los mismos, indicándoles que tomen las máximas precauciones y que reporten sobre cualquier movimiento extraño que puedan experimentar sobre sus datos.

Si se ha detectado que un equipo físico (ordenador, smartphone, tablet, etc.) se ha visto comprometido, debe ponerse en marcha un punto de retauración previo al ataque, contando para ello con las copias de seguridad correspondientes.

3. Contener la infección

Para contener la infección empezaremos trabajando con los equipos comprometidos, aislándolos del resto de la red de nuestra empresa, de modo que podamos evitar que el ataque se siga propagando por la misma.

Además deberemos interrumpir cualquier conexión que pueda haberse establecido con el atacante para el robo de información. Resulta crucial la implementación de una solución de seguridad corporativa integral. Esta permitirá bloquear los estragos que intente causar cualquier agente malicioso que haya logrado saltar las barreras de defensa.

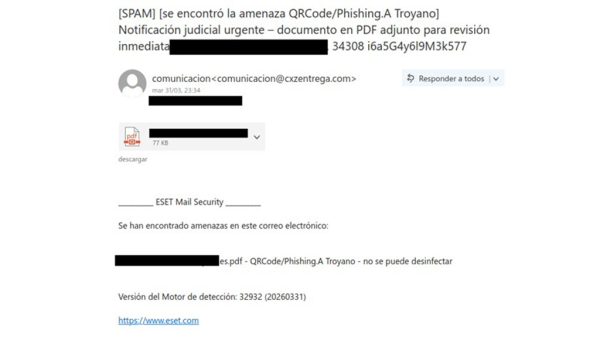

4. Eliminar el vector de ataque

Una vez que hemos conseguido contener la infección, deberemos hacer lo posible por eliminarla. Normalmente la mejor forma de hacerlo es contar con una solución antivirus que permita la automatización de la desinfección y el ahorro de tiempo en el proceso de respuesta.

Por supuesto, si no nos aseguramos que el ataque ha sido erradicado de nuestra Red, la infección puede mantenerse latente (por ejemplo en el caso de un Troyano), volviendo a atacar siempre que que desee volver a realizar acciones fraudulentas sobre los equipos infectados

Además se debe fortalecer el análisis de los paquetes que transitan la red para evitar que otros equipos sean infectados y cambiar las contraseñas en las redes corporativas.

5. Aprender de los errores

Una vez que hemos dado por concluida la «crisis de seguridad» en nuestra empresa, deberemos realizar una profunda investigación de lo acontecido, de modo que podamosmejorar los procesos dentro de nuestra organización.

La eliminación de vulnerabilidades, brinda la oportunidad de fortalecer el perímetro de las redes empresariales, identificando otros potenciales puntos de acceso al sistema que antes no habían sido considerados dentro del abanico de vectores de ataque.